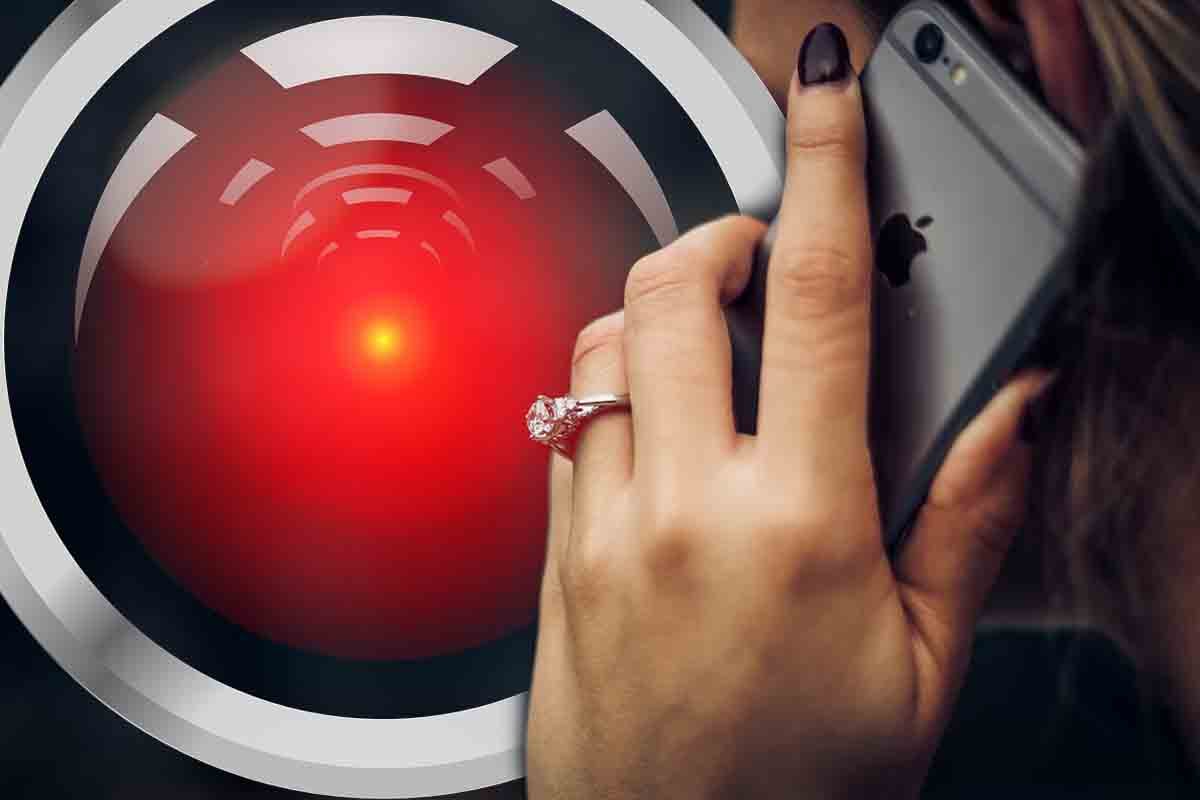

Vedci ukázali nový spôsob, ako vás môže hacker odpočúvať: Útočník k tomu nepotrebuje ani mikrofón!

Výskumníci v rámci novej práce vytvorili malvér SpyEar, ktorý vás dokáže odpočúvať, no nepoužíva na to mikrofón.

S novými zariadeniami mnohých užívateľov lákajú pokročilejšie a zaujímavé funkcie, hlavne čo sa týka aplikácií na zdravie alebo zábavu. Nikto z nás nepohrdne novou vymoženosťou, no môžu nám tieto funkcie spôsobiť problémy? Výskumníci z University of Texas zisťovali, či predstavujú nové funkcie bezpečnostné riziká pri volaní alebo prijímaní hovorov.

Výskumníci vytvorili pre potreby štúdie vlastný malvér, ktorý nazvali EarSpy. Tento malvér využíval umelú inteligenciu na to, aby sa pokúsil získať čo najviac informácií z vibrácii reproduktoru, ktoré softvér zachytával cez pohybové senzory smartfónu. Výskumníkov prekvapilo, koľko informácií dokázali zo zariadenia dostať.

“Bežný malvérový útok napáda mikrofón a zaznamenáva konverzáciu takýmto spôsobom. Náš malvér zaznamenával dáta z pohybového senzoru, ktorý sa neviaže priamo na reč,” vysvetlil Ahmed Tanvir Mahdad, jeden z autorov štúdie.

Reproduktor pre hovory sa väčšinou nachádza na vrchu smartfónu a počas telefonátu produkuje nízke zvukové vlny. Tieto vibrácie zlepšia čistotu hlasu, keď sa smartfón priloží k uchu. Zároveň platí, že tieto reproduktory nie sú až tak vhodným terčom na odpočúvanie. Niektorí výrobcovia však do smartfónov implementujú väčšie reproduktory, aby sa skvalitnilo pozeranie videí. Zároveň však neberú ohľad na to, koľko vibrácií tieto reproduktory produkujú.

Problém sa môže v budúcnosti ešte zhoršiť

Smartfóny sú dnes vybavené takzvanými akcelerometrami, teda senzormi zaznamenávajúcimi pohyb. Tieto senzory zároveň vedia pomáhať napríklad pri cvičení, a to zaznamenávaním vibrácií. V niektorých prípadoch ale dokážu kyberzločinci zneužiť zaznamenávanie vibrácií a sledovať ako sa pohybuje reproduktor počas hovorov.

Výskumníci v rámci štúdie vybrali dva dizajnovo podobné Android smartfóny, ktoré sa vyznačovali silnejšími ušnými reproduktormi. Následne prehrávali zvuky cez reproduktor tak hlasno, aby to užívateľovi pri hovore nevadilo. Potom použili malvér EarSpy, aby analyzovali dáta zachytené akcelerometrami.

Neprehliadnite

Malvér dokázal v 91,6% prípadov určiť či volajúci niekedy predtým volal a s 98% presnosťou dokázal určiť pohlavie volajúceho. S 56% presnosťou dokázal z vibrácii “čítať” čísla, hlavne od nuly do deväť.

“Predstavte si, že sa rozprávate s lekárom alebo pracovníkom banky. Pri týchto rozhovoroch môže nastať situácia, že budete musieť druhej strane povedať číslo vašej karty. Ak by ste v smartfóne mali vírus EarSpy, zločinec by vedel z vibrácií vyčítať tieto údaje,” tvrdí Mahdad.

Androidy sú na tento útok citlivejšie, pretože dáta pohybových senzorov sa môžu zo zariadenia dostať bez nejakého explicitného povolenia od užívateľa. Predchádzajúce štúdie dokázali, že rozpoznať reč cez vibrácie menších reproduktorov je mimoriadne náročné. S väčšími reproduktormi sa však situácia pre kyberzločincov výrazne uľahčuje. Okrem čísel dokázali pomocou malvéru odhaliť aj nejaké slová. V budúcnosti by mohol malvér vedieť rozpoznať aj viac slov.

Autori štúdie zároveň naznačujú, že presunutie akcelerometrov na iné miesto v smartfóne by mohlo pomôcť znížiť počet čitateľných dát, no nezastavilo by to podobné malvéry.

Komentáre