Bankové účty ľudí sú opäť v ohrození. Malvér Anatsa sa znova šíri cez Obchod Play. Tieto aplikácie sú infikované!

Bezpečnostní experti pozorujú od marca výskyt bankového trójskeho koňa Anatsa. Hackeri bleskovo nahrádzajú jednu stiahnutú aplikáciu za druhou.

Bezpečnostní experti z ThreatFabric od marca tohto roku pozorujú niekoľko hackerských kampaní, ktoré cez platformu Obchod Play šíria podvodné aplikácie. Tie do zariadení obetí inštalujú bankového trójskeho koňa Anatsa. Predpokladá sa, že aplikácie si stiahlo viac ako 30-tisíc užívateľov.

Bankový trójsky kôň je druh škodlivého softvéru, ktorý sa dostane na vaše zariadenie a následne posiela citlivé bankové informácie útočníkovi. Ten tak získava prístup k vášmu účtu. Postupom času sa tieto druhy malvéru vyvíjajú. Prvé verzie len odosielali informácie hackerovi, no moderný softvér dokáže získať prístup do vašich bankových aplikácií, zachytiť stlačenia kláves vrátane monitorovania overovacích hesiel a mnoho ďalšieho.

Rovnaký prípad nastáva aj u bankového trójskeho koňa Anatsa. Experti si všimli, že tento druh malvéru taktiež dokáže imitovať niekoľko druhov bankových aplikácií. Už teraz sa bezpečnostní analytici stretávajú s úspešne vykonanými podvodmi, kedy malér Anatsa spôsobil finančné škody svojim obetiam.

Útoky prebiehajú globálne, malvér dokáže imitovať takmer 600 bankových a finančných aplikácií z celého sveta. Výnimkou nie je ani Slovensko, ktoré už má s Anatsou skúsenosti. V minulosti sa útočníci sústreďovali na aplikácie Tatra Banky (Tatra Banka a Čítačka), Home Credit SK, Poštová banka, ČSOB (ČSOB SmartToken), VÚB Banky (VÚB Mobile Banking), Raiffeisen Banky (Raiffeisen Bank SK), mBank (MBank SK), Prima Banky (Peňaženka), 365.bank či aplikácia od Slovenskej sporiteľne (George Go Slovensko). Tentokrát ale experti nezverejnili konkrétny zoznam bánk, na ktoré hackeri útočia, no môžeme predpokladať, že nebude tomu dnes inak v porovnaní s minulosťou.

Je viac ako jasné, že útočníci v tomto prípade smerujú na prihlasovacie údaje obetí a keď ich získajú, vykonávajú podvodné platby na svoj účet. Po prvýkrát si aktivitu malvéru Anatsa všimli ešte v roku 2020. Postupom času sa menil záujem útočníkov a aj ich oblasť pôsobenia. Väčšie množstvo útokov si všimli v USA, Anglicku a regióne DACH, no kampaň prebieha globálne.

Neprehliadnite

Malvér sa učí napádať nové bankové aplikácie

Bezpečnostní experti zároveň poukazujú na to, že do bankového trójskeho koňa neustále pribúdajú nové bankové aplikácie, ktoré je schopný tento malvér imitovať. Bezpečnostní analytici odhalili aj ambíciu útočníkov rozšíriť sa do krajín, v ktorých nepôsobia až tak silno.

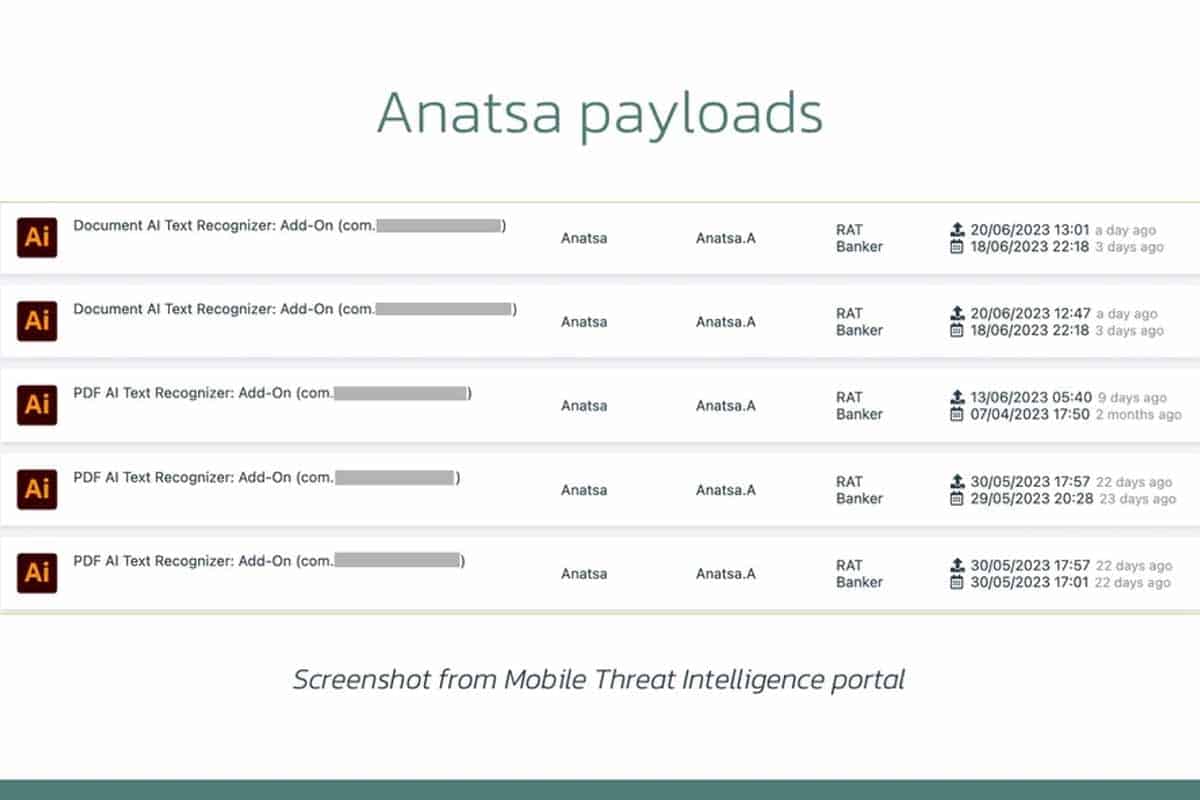

Nová kampaň sa začala v marci tohto roku, po takmer polročnej prestávke. Experti si všimli, že v Obchode Play sa v priebehu štyroch mesiacov objavilo až päť falošných aplikácií, pričom všetky sa vydávali za čítačku PDF súborov. Po inštalácii takejto infikovanej aplikácie a pripojila na stránku GitHub, odkiaľ získala URL na siahnutie bankového trójskeho koňa. Malvér sa počas sťahovania vydával sa prídavné balíky k pôvodnej aplikácii.

Prvý takzvaný dropper (pozn. redakcie: Softvér cez ktorý hackeri sťahujú malvér) Obchod Play stiahol pomerne rýchlo. Netrvalo však dlho, len jeden mesiac a na platforme sa už objavila ďalšia podvodná aplikácia. Tá sťahovala rovnaké škodlivé súbory rovnakým spôsobom. Z toho bezpečnostní analytici usúdili, že ide o pokračovanie rovnakej kampane.

„Chceme uviesť do pozornosti hlavne rýchlosť, s ktorou sa hackeri vrátia s novým dropperom, v prípade že bol ten starý odstránený. Trvá im to len niekoľko dní až týždňov a jeden dropper je stále online,“ varujú experti

Anatsu identfikovali v týchto aplikáciách

Nižšie si môžete pozrieť zoznam aplikácií, v ktorých experti identifikovali škodlivý kód. Ak máte niektorú z nich vo svojom zariadení,..

Článok pokračuje na ďalšej strane.

Komentáre