Kybernetickí kriminálnici využívajú koronavírus, aby šírili malware

Bezpečnostní analytici z IBM X-Force a Kaspersky poukazujú na kampaň šíriacu malware, ktorá využíva aktuálnu situáciou okolo koronavírusu.

Mohli sme byť už viackrát svedkami toho, ako kybernetickí zločinci využívajú rôzne globálne udalosti na šírenie škodlivého softwaru medzi používateľmi jednotlivých zariadení. Tentokrát využívajú na to koronavírus, ktorý si získava stále viac mediálneho priestoru. Poukazujú na to bezpečnostné spoločnosti IBM X-Force a Kaspersky, ktoré identifikovali novú „kampaň“.

E-mailová kampaň, ktorá zneužíva aktuálnu situáciu

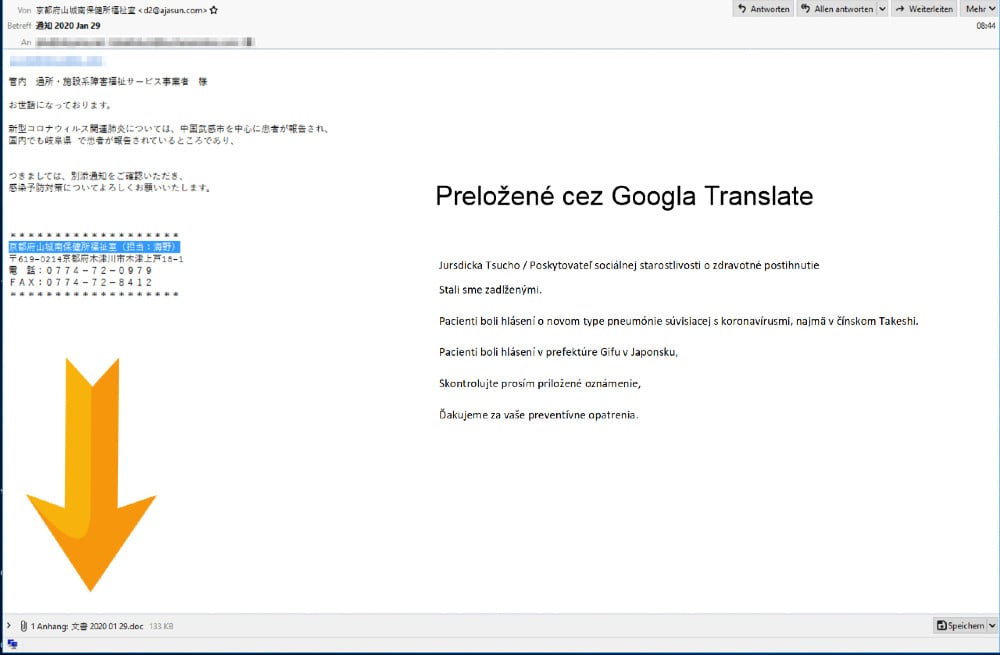

Bezpečnostné spoločnosti, ktoré identifikovali novú kampaň píšu, že útočníci rozosielajú e-mailové správy obsahujúci škodlivý software. Tieto e-mailové správy majú obsahovať prílohy, ktoré sa propagujú ako oznámenia obsahujúce podrobnosti o koronavíruse, vrátane opatrení za účelom prevencie.

Podvodníci majú prostredníctvom tejto kampane distribuovať trojského koňa „Emotet“, s ktorým sme sa mohli v minulosti už stretnúť. Pôvodne bol tento škodlivý software primárne distribuovaný prostredníctvom platobných faktúr a e-mailov s upozornením vo firemnom štýle. IBM X-Force ďalej hovorí, že väčšina týchto e-mailových správ je momentálne koncipovaná primárne v Japončine. Dôvodom má byť to, že kampaň je aktuálne sústreďovaná v regiónoch, v ktorých je situácia kritickejšou.

Správy majú byť ďalej koncipované tak, aby vyvolali naliehavosť ich otvorenia – obsahujú upozornenie a aktuálny dátum. Okrem toho sa maskujú ako informácie, ako predchádzať infekciám, ktoré posiela jeden z japonských poskytovateľov služieb v tejto oblasti zdravotného postihnutia. Nižšie si môžete pozrieť jeden z týchto e-mailov.

„Text stručne uvádza, že v prefektúre Gifu v Japonsku sa vyskytli správy o pacientoch s koronavírusom a nalieha na čitateľa, aby si prezeral priložený dokument.“ píše sa v blogu IBM.

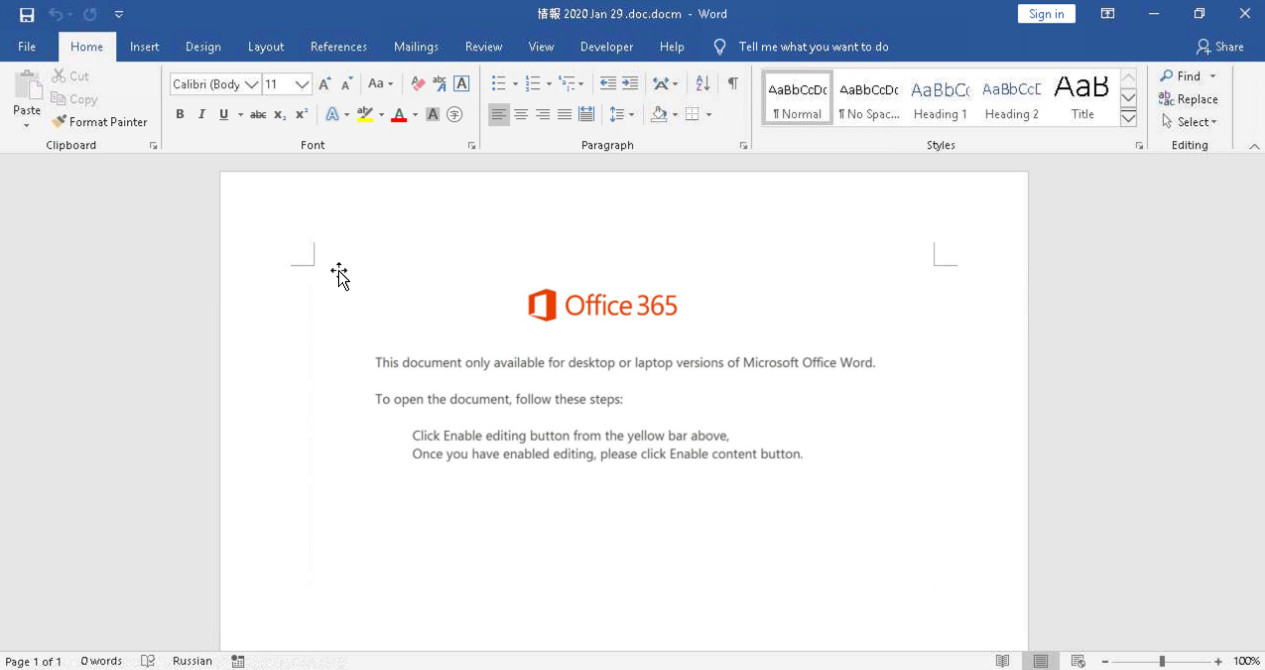

Ako môžete vidieť vyššie, tak text hovorí o naliehavosti prečítania si priloženého súboru. Ten však obsahuje škodlivý software. Po jeho otvorení sa Vám zobrazí okno s oznámením MS Office 365 s požiadavkou, aby ste povolili obsah (pozn. redakcie: okno nižšie sa zobrazí len v prípade, že sa dokument otvorí v chránenom zobrazení).

Neprehliadni

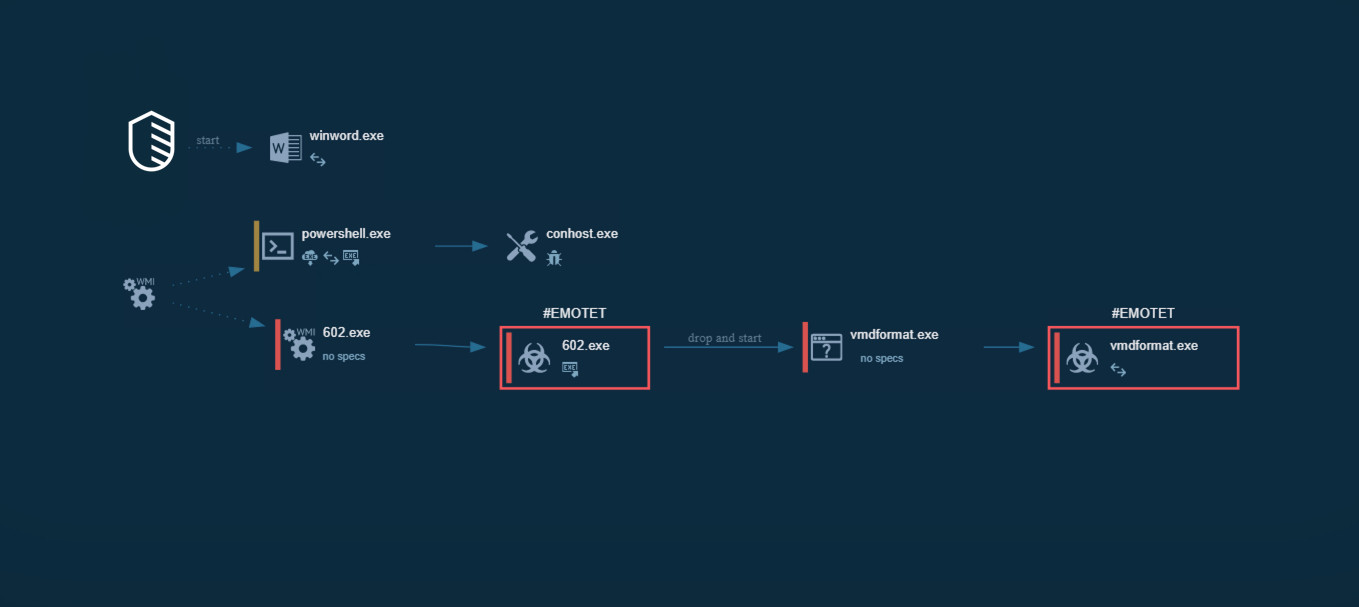

Po tom, ako povolíte otvorenie danej prílohy prebehne inštalácia skriptu s povolenými makrami, ktorý otvorí PowerShell a nainštaluje na pozadí škodlivý software Emotet.

V závere správy sa píše, že bezpečnostní experti očakávajú viac správ tohto typu, vrátane správ aj v iných jazykoch. V prvých „várkach“ týchto e-mailov boli primárne zacielené krajiny z východného regiónu. Bohužiaľ, pre iniciátorov tohto typu správ je bežné, že využívajú základné ľudské emócie, ako je napríklad strach.

Čo je to Emotet?

Emotet bol pôvodne trojským koňom, ktorého cieľom bolo odcudzenie bankových údajov. Neskôr sa však vyvinul do podoby, že útočníkom umožňuje prístup do systému, vďaka čomu môžu sťahovať údaje z počítača.