Spravodajstvo

FBI upozorňuje pred ďalším typom ransomvéru. Hackeri od obetí žiadajú astronomické sumy peňazí, inak prídu o dáta!

Za posledné dva mesiace sa obeťami ransomvéru s názvom BlackCat stalo hneď niekoľko desiatok veľkých organizácií.

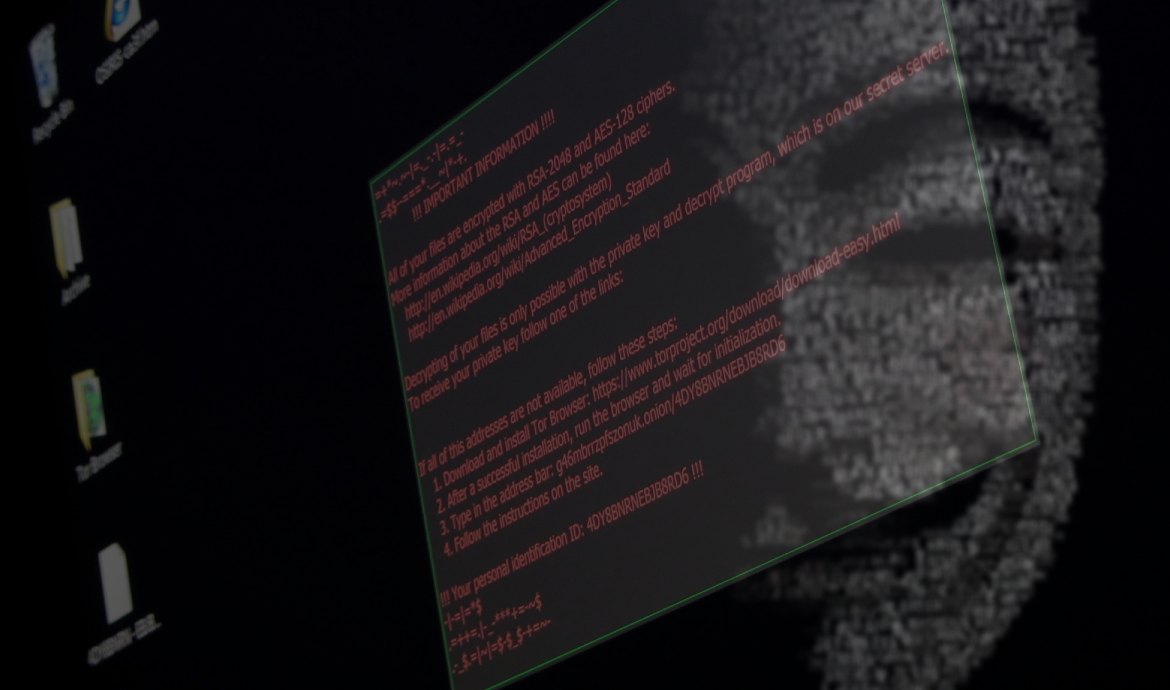

Americká FBI upozorňuje pred ďalšou závažnou kybernetickou hrozbou v podobe ransomvéru BlackCat. Ide o nový typ ransomvéru v podobe služby (RaaS – ransomware-as-a-service), ktorý v posledných dvoch mesiacoch kompromitoval viac ako 60 organizácií po celom svete. Nový ransomvér využíva staré známe praktiky, no jeho vývojári prišli aj s výrazným „programátorským“ vylepšením, upozorňuje portál TechRadar.com.

Útočníci využili netradičný programovací jazyk

Spravodajská agentúra na nový typ ransomvéru s názvom BlackCat upozornila vo svojej bleskovej správe ešte koncom minulého týždňa. Podľa odborníkov na kybernetickú bezpečnosť sa vývojári tohto škodlivého softvéru vydali novou, zatiaľ neprebádanou cestou. Podľa doterajších informácií je nový kmeň ransomvéru napísaný v programovacom jazyku RUST. Vývojári tak majú k dispozícii zrejme o čosi bezpečnejší a výkonnejší programovací jazyk, najmä ak ho porovnáme s doteraz využívanými jazykmi. Doterajšieho hrozby v podobe ransomvérov boli totižto v drvivej väčšine napísané v programovacích jazykoch C alebo C++. V oboch prípadoch môžeme hovoriť o jazykoch s dlhou históriu. Na rozdiel od nich jazyk RUST možno z programátorského pohľadu považovať stále za modernú alternatívu.

Za dešifrovací kľúč požadujú milióny v kryptomenách

Čo sa týka bližších špecifikácií samotnej hrozby, ransomvér BlackCat požaduje pre odomknutie údajov na kompromitovaných zariadeniach platbu v kryptomenách. Útočníci v tomto prípade požadujú platbu iba v Bitcoinoch a kryptomene Monero. Práve druhá menovaná je už niekoľko rokov považovaná za najviac anonymnú kryptomenu, vďaka čomu je jej popularita na čiernom trhu mimoriadne vysoká. Keďže cieľom útočníkov v tomto prípade neboli jednotlivci, ale práve veľké organizácie, odrazilo sa to aj na požadovanom výkupnom. To sa podľa FBI častokrát pohybovalo v miliónoch amerických dolárov za dešifrovací kľúč. Útočníci však údajne často akceptovali aj platby v menšej výške, ako pôvodne stanovili.

Mimoriadne sofistikovaný útok

Priebeh samotného útoku na celé organizácie je mimoriadne sofistikovaný a pozostáva z niekoľkých krokov. Útok zvyčajne začína na konkrétnom kompromitovanom účte, ktorý sa stáva prvým prístupovým bodom k celej sieti dotknutej organizácie. Po úspešnej kompromitácii účtu jednotlivca prichádza na rad kompromitácia ďalších účtov v sieti, ako aj správcov služby Active Directory. Následne je využívaný aj Plánovač úloh v systéme Windows, ktorý umožňuje konfiguráciu škodlivých objektov (GPO) pre nasadenie ransomvéru v ďalšom kroku.

FBI vydala aj viacero odporúčaní ako sa pred útokom brániť

Výsledkom celého rozsiahleho útoku je logicky získanie čo najväčšieho množstva údajov z celej siete organizácie. Následne dochádza ku uzamknutiu dotknutých systémov a prípadne aj ku hľadaniu ďalších cieľov pre ransomvér (ďalší hostitelia či cloudové hostingy). Ide tak o mimoriadne sofistikovaný kybernetický útok, pred ktorým sa dá brániť len naozaj silným zabezpečením. FBI preto vydala aj viacero odporúčaní, ktorými by sa mali organizácie riadiť. Všetky odporúčania, ako aj detailné informácie o samotnej správe, nájdete priamo v bleskovej správe FBI.

Neprehliadnite